Taller Azure AZ-900 - Crear un Azure Key Vault

Introducción a Azure Key Vault

Azure Key Vault es un servicio en la nube para el almacenamiento de los secretos y el acceso a estos de forma segura. Un secreto es todo aquello cuyo acceso desea controlar de forma estricta, como las claves API, las contraseñas, los certificados o las claves criptográficas. El servicio Key Vault admite dos tipos de contenedores: almacenes y grupos de módulos de seguridad de hardware administrados (HSM). Los almacenes permiten almacenar software y claves, secretos y certificados respaldados por HSM. Los grupos HSM administrados solo admiten claves respaldadas por HSM.

Podemos encontrar más información en Conceptos básicos de Azure Key Vault.

En este post, crearemos un Azure Key Vault y luego crearemos un secreto de contraseña en ese almacén de claves, lo que le proporciona una contraseña almacenada de forma segura y administrada de manera centralizada para su uso con aplicaciones.

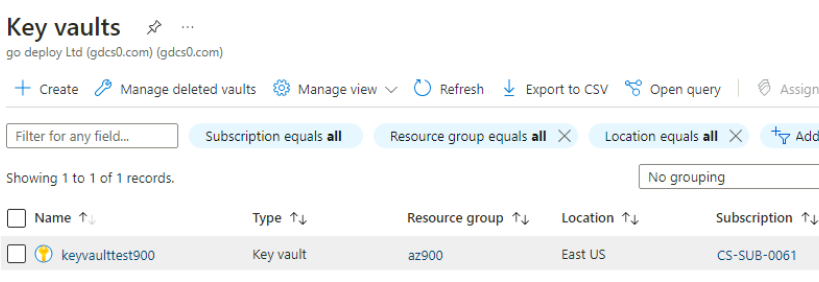

Creamos un Azure Key Vault

Iniciamos sesión en Microsoft Azure nos dirigimos a Almacenes de claves y hacemos clic en + Agregar.

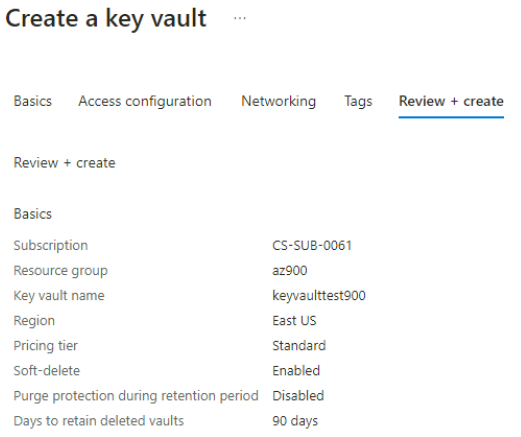

En la pestaña Datos básicos, yo he completado la siguiente información:

| Configuración | Valor |

|---|---|

| Suscripción | CS-SUB-0061 |

| Grupo de recursos | Crear nuevo grupo de recursos |

| Nombre del almacén de claves | keyvaulttest900 |

| Ubicación | Este de EE. UU. |

| Plan de tarifas | Estándar |

Una vez completado todo, clic en Revisar y crear, y tras estar todo verificado, volvemos a clicar en Crear. La implementación puede tardar de 2 a 5 minutos.

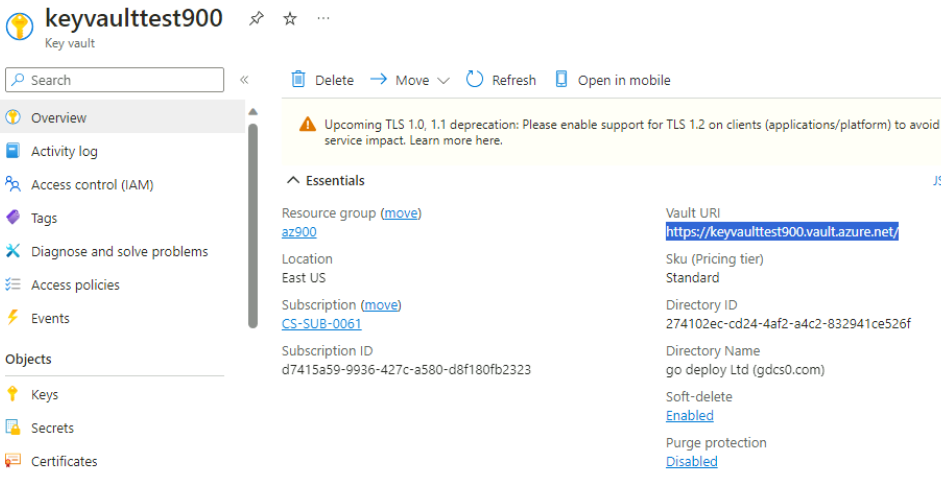

Nos dirigimos al recurso y de la Información General, tomamos nota del Nombre del DNS, dado que las aplicaciones necesitarán esta URL.

Si indagamos un poco más, en esta misma pestaña, en Configuración, podemos ver claves, secretos, certifivados, directivas de acceso, firewall y redes virtuales. También debemos tener en cuenta que, la cuenta de Azure que useamos es la única autorizada para realizar operaciones en este nuevo almacén. Podemos modificar esto si lo deseamos en Configuración y, luego, en la sección Directivas de acceso.

Agregamos un secreto a Key Vault

En este apartado agregaremos una contraseña al almacén de claves. Por ello, configuraremos el secreto con los valores predeterminados y tener en cuenta que podemos establecer una fecha de expiración y activación.

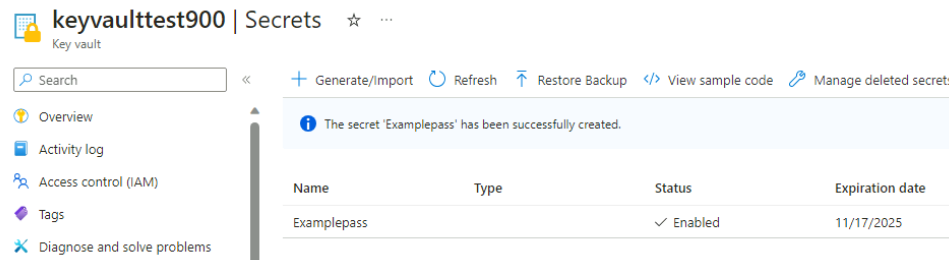

Para ello, nos dirigimos a Secretos y clicamos en + Generar/Importar. Dejamos los otros valores en sus valores predeterminados.

| Configuración | Valor |

|---|---|

| Opciones de carga | Manual |

| Nombre | Examplepass |

| Valor | hVFkk96 |

Clicamos en Crear. Y una vez que el secreto se haya creado con éxito, hacemos clic en Contraseña de ejemplo y tengamos en cuenta que tiene que tener el estado de Habilitado.

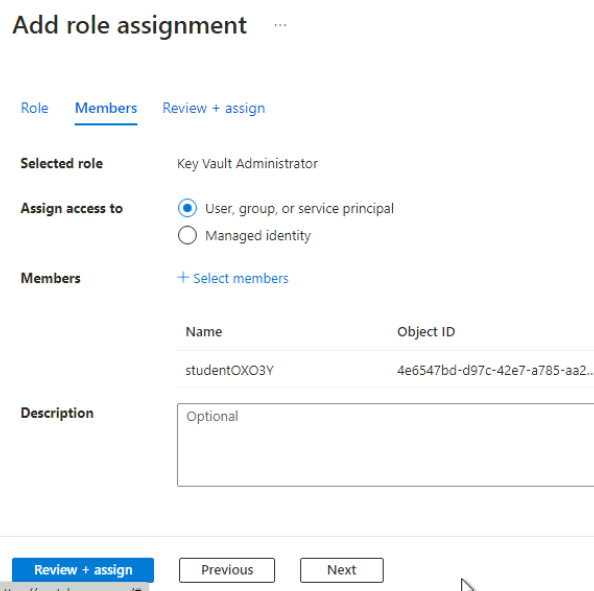

Nos saltará un error de permisos, que nos dice que “The operation is not allowed by RBAC. If role assignments were recently changed, please wait several minutes for role assignments to become effective”. Esto quiere decir que el usuario con el que queremos crear el secreto no tiene permisos para ello, por lo que deberemos hacer lo siguiente.

-

Nos dirigimos a nuestro Key Vault y después de crearlo nos dirigimos a

Access Control(IAM). -

Después, clicamos en

Agregar asigación de roly agregamosAdministrador de role de Key vault. -

Tras revisar el resymen, asignamos el rol, y satisfactoriamente, podremos crear y administrar objetos.

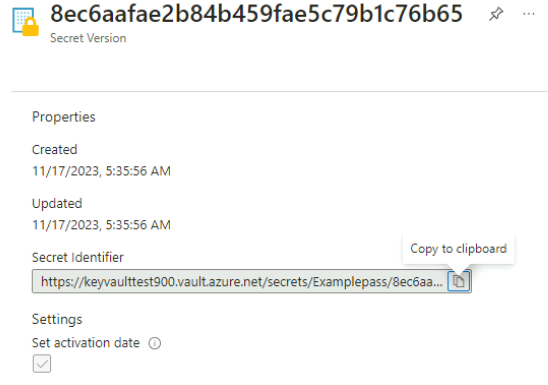

Hacemos clic en la versión actual y observamos la id del secreto. Este es el valor de la URL que ahora puede usar con las aplicaciones. Proporcionamos una contraseña centralmente administrada y almacenada de forma segura.

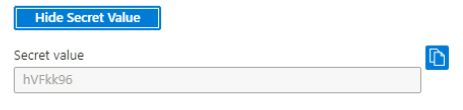

Haga clic en el botón Mostrar valor secreto, para mostrar la contraseña que especificó anteriormente.

Resumen

Tras esto, hemos creado un Azure Key Vault y, luego, un secreto de contraseña en ese almacén de claves, lo que le proporciona una contraseña almacenada de forma segura y administrada centralmente para su uso con aplicaciones.